|

| Những lỗ hổng tồn tại trong hệ thống Internet (P2) |

Phần 2: Một giải pháp được viết vội trên 3 tờ khăn ăn vẫn đang là trụ cột của Internet đến ngày nay

Ba tờ khăn ăn

Một thời gian sau khi Internet bắt đầu được triển khai rộng rãi, mạng này bắt đầu phát triển như vũ bảo. Và khi Internet càng phát triển thì người ta càng tiến gần hơn đến giới hạn toán học của một trong những giao thức cơ bản nhất giúp hệ thống mạng này vận hành. Chính vì thế, trong một bữa trưa vào năm 1989, có hai kĩ sư mạng bắt đầu phác thảo ý tưởng của mình trên một tờ khăn ăn gần đó. Rồi hai tờ. Rồi ba tờ. Ít ai có thể ngờ rằng thứ giao thức được viết trên 3 tờ giấy này sẽ sớm làm một cuộc cách mạng với Internet, và nó vẫn còn đang được sử dụng cho đến tận ngày hôm nay.

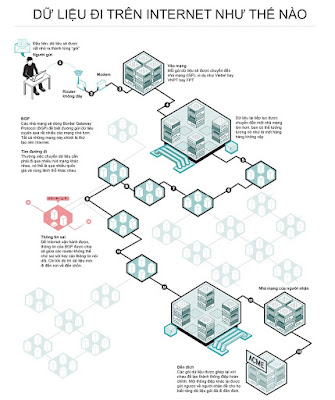

Giao thức này có cái tên chính thức là Border Gateway Protocol - BGP, còn tên đùa vui là "giao thức 3 tờ khăn ăn" theo những kĩ sư đã phát minh ra đó. Ở mức cơ bản nhất, BGP giúp router biết được cách gửi các dòng dữ liệu xuyên qua nhiều nút mạng chằn chịt trong thế giới Internet, hay nói cách khác là giúp router chọn ra một con đường đi đúng đắn trong bối cảnh Internet không có tấm bản đồ nào cụ thể, cũng chẳng có ai đứng giữa để "phân luồng giao thông". Một thông điệp (BGP message) sẽ được gửi liên tục giữa các nút mạng (hay các router) để nói cho nút mạng khác biết rằng đường truyền nào còn trống để mà truyền dữ liệu cho phù hợp, tránh chui vào các đường đang bị "kẹt xe".

Nhưng BGP cũng là nguy cơ khiến dữ liệu có thể bị đánh cắp trong quá trình truyền tải bởi bất kì cá nhân hay tổ chức nào, miễn là họ có đủ kĩ năng và quyền truy cập. Lý do mà BGP vẫn còn ẩn chứa sự thiếu an toàn như thế cũng là vì nó được xây dựng với niềm tin vào người dùng, rằng người dùng sẽ không làm hại lẫn nhau. Điều này đúng với nhiều chục năm trước, nhưng ở thế giới hiện đại thì không.

Ngoài ra, BGP còn bị một vấn đề là đôi khi nó điều hướng dữ liệu đi theo những cách khá lạ lùng. Đôi khi dữ liệu gửi giữa hai máy tính ở Mỹ lại phải đi vòng sang tận Ireland trước khi quay về, một lần khác thì dữ liệu về hạt nhân của Anh lại đi đâu đó qua Ukraina trước khi đến được đích. Những sự cố như thế này sẽ được nói rõ hơn ở phần bên dưới.

Vì sao lại là BGP?

Các cảnh báo về sự thiếu an toàn của BGP thực chất đã có từng những ngày đầu khi giao thức này ra đời. Yakov Rekhter, một trong những người đồng sáng tạo ra BGP, cho biết rằng bảo mật không phải là thứ mà người ta quan tâm vào năm 1989. Lúc đó, người ta chỉ quan tâm là làm sao để mọi thứ hoạt động được, người ta cũng không nghĩ đến việc phát tán những thứ độc hại trên Internet. Tóm lại, "bảo mật không phải là vấn đề lớn".

|

| Yakov Rekhter |

Vấn đề lớn khi đó nhãn tiền hơn, rõ ràng hơn rất nhiều: các kĩ sư cần nghĩ một giải pháp mới để việc truyền tải dữ liệu trên Internet được tiếp tục, bằng không khi giao thức cũ (EGP, tiền nhiệm của BGP) chạm đến giới hạn toán học thì mạng sẽ sập hoàn toàn. Ngoài ra, hệ thống mạng ARPANET cũng đang chuẩn bị đóng cửa sau hơn 2 thập kỷ hoạt động. Chưa hết, người ta còn phải giải quyết tình trạng looping, tức là dữ liệu được gửi từ router này đến router khác, tiêu hao tài nguyên máy tính nhưng không bao giờ đến được đích cuốc cùng. Đây mới là những thứ làm họ lo lắng, không phải là những thứ bảo mật xa vời.

Lúc đó, Yakov Rekhter đang làm việc cho IBM, còn một đồng sáng tạo khác là Kirk Lougheed thì đang làm cho Cisco. "Tất cả chúng tôi đều cần phải bán router. Chúng tôi có động lực kinh tế rất mạnh để đảm bảo rằng mạng phải hoạt động. Khi Yakov và tôi đưa ra giải pháp của mình và có vẻ như nó chạy được, người ta chấp nhận nó bởi họ không cần thay đổi gì nhiều", Lougheed nhớ lại.

Ngoài BGP cũng có một số nỗ lực khác nhằm cải thiện khả năng truyền tải của Internet. Tuy nhiên, BGP giành chiến thắng bởi nó đơn giản, giải quyết ngay vấn đề hiện tại và đủ khả năng để giúp dữ liệu tiếp tục chảy một cách trơn tru ngay cả khi Internet phát triển lên gấp nhiều lần. Thế nên các nhà mạng cũng như những công ty phần cứng, phần mềm trên toàn thế giới bắt đầu chấp nhận BGP và triển khai giao thức này một cách rộng rãi vào hạ tầng, sản phẩm của mình.

|

| Một tờ khăn ăn đề cập đến BGP với nội dung được do Yakov Rekhter vẽ lại |

Khi một công nghệ đã được triển khai ở quy mô lớn như thế, nó sẽ không thể được thay thế nữa. Lý do? Việc thay thế sẽ phát sinh chi phí và có thể làm giám đoạn việc kinh doanh của nhiều đơn vị và tổ chức, hiển nhiên là họ không đồng ý để chuyện này diễn ra. Thế nên công nghệ mới hơn cứ xếp chồng lên cái cũ, dần dần hình thành nhiều lớp chắp vá chứ phần lõi thì không bao giờ thật sự thay đổi. Bạn cứ tưởng tượng tình cảnh của Internet hiện nay giống như việc bạn đang vận hành một ngân hàng vô cùng hiện đại nhưng phần nền thì vẫn chỉ được làm bằng rơm rạ và bùn đất mà thôi.

|

| Internet data flow |

Các sự cố nổi bật của BGP

Sự chuyển hướng của lưu lượng Internet nếu bị sai sót, dù là vô tình hay cố ý, cũng có thể trở thành một vấn đề lớn. Có lẽ sự cố nổi tiếng nhất đó là vào tháng 2/2008 khi một nhà mạng ở Pakistan vô tình hướng mọi lưu lượng YouTube trên toàn thế giới về máy chủ của mình. Kết quả là YouTube sập trong 2 giờ đồng hồ, còn hệ thống của nhà mạng này cũng bị tê liệt.

Nguồn gốc của sự việc đến từ một lệnh của chính phủ Pakistan yêu cầu các nhà mạng trong nước phải chặn YouTube sau khi diễn ra những cuộc nổi loạn vì một đoạn video chế giữa nhà tiên tri Muhammad được tung lên website này. Khi nhà mạng này đang cấu hình thông điệp BGP, họ đã vô tình làm sai một vài thứ và dẫn đến hậu quả nói trên.

Nhưng mối nguy hiểm thật sự lại đến từ những vụ tấn công một cách có chủ đích. Trong giai đoạn giữa tháng 2 đến tháng 5 năm 2014, một hacker nào đó đã kiểm soát lưu lượng của hàng chục công ty Internet lớn, trong đó có Amazon và Alibaba, nhằm chiếm lấy các đồng bitcoin đang được giao dịch trên mạng. Đến khi vụ tấn công được phát hiện, số bitcoin trị giá 84.000$ đã bị lấy trộm, và nguy hiểm hơn, hacker này đã thay đổi thông điệp BGP để hắn ta không bị lộ danh tính.

Chưa hết, một ai đó đã khiến lưu lượng Internet của quân đội Mỹ bị chuyển hướng đi sang Trung Quốc trong vòng 18 phút vào tháng 4/2010. Đây cũng là vụ án được nghiên cứu kĩ nhất trong lịch sử phát triển của BGP, nhưng các chuyên gia vẫn còn tranh cãi liệu vụ này có phải là cố ý hay không. Sự việc bắt đầu khi nhà mạng China Telecom - một công ty thuộc sở hữu nhà nước tại Trung Quốc - gửi đi một thông điệp BGP để thông báo về đường truyền trống của mình đến vài chục nghìn router trên thế giới, trong số đó có 16.000 router ở Mỹ. Vì không có chơ chế nào để kiểm tra xem thông điệp BGP đó xuất phát từ đâu, các router trên toàn cầu bắt đầu gửi dữ liệu về Bắc Kinh. Trong số những đơn vị bị ảnh hưởng có lực lượng bộ binh, lính thủy đánh bộ và cả không quân Mỹ.

Ít lâu sau thông điệp BGP này đã được sửa lại, nhưng nếu vụ việc là cố ý thì chính phủ Trung Quốc có thể đã tận dụng 16 phút nói trên để phân tích và tìm kiếm các password cũng như dữ liệu nhạy cảm của quân đội Mỹ. Nguy hiểm hơn, Trung Quốc có thể đã lưu các dữ liệu này lại để phân tích dần dần sau đó.

Tất cả những sự cố này cho thấy rằng BGP có thể bị lợi dụng để tấn công một mục tiêu nhất định trên Internet. Khi thông điệp BGP bị cấu hình sai, nó có thể khiến các router phân vân không biết nên gửi đi đâu và cuối cùng chọn đường gửi đi qua các router không đáng tin cậy.

"Không ai mua đồ bảo mật của chúng tôi bán cả"

Vì sao người ta đã biết đến tác hại của BGP nhưng không thay thế nó hay đưa ra biện pháp nào tốt hơn? Các nhà phê bình cho rằng chẳng ai thích bị hack, nhưng khi khách hàng của mình bị hack thì các công ty lại không có trách nhiệm pháp lý nào cả, điều này làm cho các công ty cung cấp giải pháp mạng trở nên thiếu trách nhiệm. Trong khi đó, việc triển khai các giải pháp bảo mật thì tốn kém, tính năng lại hạn chế, hiệu năng của hệ thống thì bị giảm đi.

Những công ty thử kinh doanh các sản phẩm với tính năng bảo mật nâng cao, chẳng hạn như tích hợp sẵn công nghệ mã hóa, thì lại không nhận được nhiều sự quan tâm từ phía người dùng. Họ thích những thứ rẻ và dễ dùng hơn là những sản phẩm bảo mật, Robert Metcalfe - nhà sáng lập 3Com - đã nhận xét như thế. "Chúng tôi đã thử làm ra chúng (sản phẩm bảo mật), chúng tôi bán chúng, nhưng chẳng ai mua cả".

Sau vụ án năm 2010 khiến dữ liệu của quân đội Mỹ đi sang Trung Quốc, Bộ an ninh quốc gia Mỹ đã chi mạnh 8 triệu USD trong 4 năm nhằm phát triển và triển khai công nghệ BGP với tính bảo mật cao hơn. Bước đầu tiên trong nỗ lực này là tạo ra một hệ thống mã hóa và định danh mới để buộc router nói lên mình là ai, ở quốc gia nào, loại lưu lượng nào sẽ thường được xử lý. Nếu hệ thống này được phát triển và áp dụng thành công, việc một công ty Pakistan chiếm lấy lưu lượng của YouTube sẽ khó xảy ra hơn. Các router sẽ dễ dàng bỏ qua những thông điệp BGP bị cấu hình sai và hạn chế được các sự cố như đã đề cập ở phần trên.

Nhưng việc thuyết phục các nhà mạng trên toàn cầu cùng tham gia vào nỗ lực này không phải là chuyện đơn giản. Hiện nhiều nhà mạng hiện đã dùng filter để hạn chế thông điệp BGP sai. Giải pháp này chỉ xử lý được một phần nhỏ của vấn đề nhưng nó dễ hơn nhiều so với việc dùng các khóa mã hóa. Một số nhà mạng khác thì đang cùng nhau phát triển BGPSEC với các tính năng bảo mật nâng cao để dần thay thế cho BGP.

Cũng có những nhà mạng bắt đầu áp dụng khóa mã hóa cho BGP, trong đó khu vực Trung Đông và Châu Âu có 9% các nhà mạng đã và đang triển khai tính năng này. Ở Mỹ Latin thì có 24%, Châu Phi và Bắc Mỹ thì chỉ 1%. Trên toàn cầu, tính luôn cả Châu Á, thì chỉ mới có 5% nhà mạng có dùng khóa mã hóa cho BGP. Tất nhiên, mục tiêu là đạt đến con số 100%, nhưng không ai biết được mất bao lâu thì giấc mơ này sẽ thành hiện thực.

Rekhter, một trong 2 cha đẻ của BGP, nói: "Sẽ có chi phí liên quan đến việc bảo mật. Và câu hỏi là ai sẽ trả những chi phí đó? Trừ khi các nhà mạng thấy rằng lợi ích sẽ vượt trội hơn so với chi phí, bằng không họ sẽ không bao giờ chịu triển khai những giải pháp bảo mật thật sự". Còn Lougheed thì cho hay: "Nếu việc thiếu đi tính bảo mật sẽ gây ra những tác hại lớn cho các doanh nghiệp thì nhiều người sẽ quan tâm đến việc khắc phục vấn đề này. Còn bây giờ, người ta chỉ đang vá lỗi và cố gắng đi trước những kẻ xấu một bước".

> Đọc tiếp phần 3!

Dịch bởi: Duy Luân (tinhte.vn)